迎接後量子時代的資安挑戰

- 資料發布日期:112-11-13

- 最後更新日期:112-11-13

文/張家瑜

聯訊資安整合股份有限公司、

工研院產服中心 CSE Eco Insight 產業分析師

在全球各項基礎建設數位化程度逐漸增加的趨勢下,資安問題無疑成為公司及國家治理所面臨的最大風險之一。為了因應更難捉摸的資安攻擊情形,各國政府近年制定相關法規,敦促各類組織加強資產的主動式防禦舉措,除盼降低資安事件造成個別企業或機構的重大損失外,更希望避免他國的情蒐與攻擊。尤其量子電腦的研發已近可商業應用的程度,現行使用的質因數分解(RSA)和離散對數問題(ECC)等大宗加密方式將變得不堪一擊,要如何抵擋後量子時代的數位攻擊,已成此刻全球皆須正視且急迫處理的問題。

資安管理:公司治理的核心能力

資安管理涵蓋一系列安全性程序和工具的導入,確保企業資產在實體和數位環境的安全性、資料存取控制、及網路安全性,防範各類攻擊或中斷事件。

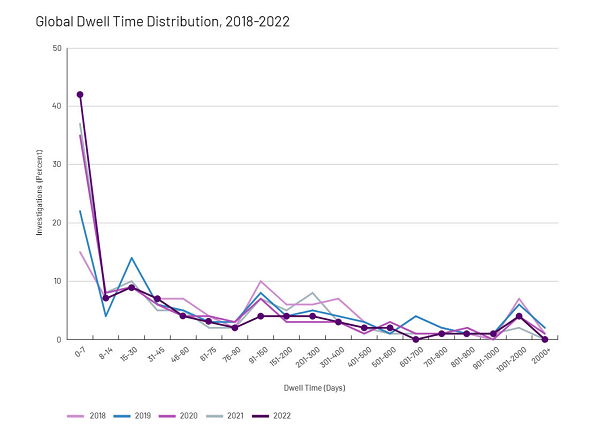

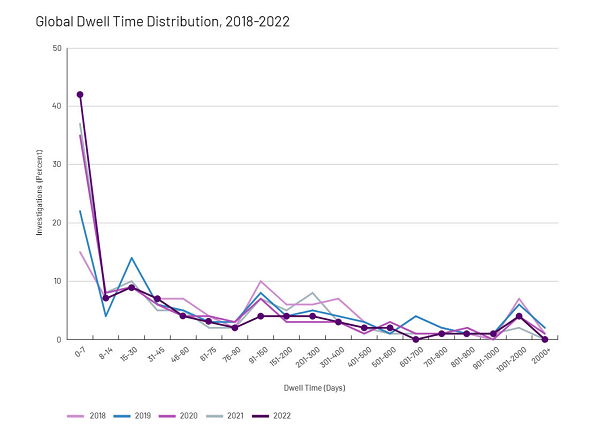

根據Google旗下資安業者Mandiant於今(2023)年4月發出的報告M-Trends 2023數據指出,駭客從入侵開始到發動攻擊(global median dwell time),時間已縮短至約2週,顯示攻擊者在利用自動化程式從事犯罪活動的效率已經大幅提升。因此,國家和企業都需採用更前瞻的做法,確保能對自身的數位資產和系統進行全面的風險掌控和管理。

圖一 Global Dwell Time Distribution, 2018-2022

資料來源:M-Trends 2023 Report

在全球資安標準上, ISO/IEC 27001是資訊安全管理系統(Information Security Management System,ISMS)的國際標準,包含14項控制措施來檢視並優化工作流程與管理,若能成功導入,能有效幫助企業達成以下五大經營目標:

- 確認資安風險並採取控制措施以管理或排除風險

- 彈性處理安全控制措施以適用於組織的全部或部分範圍

- 取得利害關係人和客戶的信任,使他們相信自己的資料有受到保護

- 藉由遵循法規之實踐贏得供應商首選的地位

- 遵循法規之實踐更符合招標要求

在臺灣方面,依金管會2021年頒布的《 公開發行公司建立內部控制制度處理準則》,只要近3年稅前純益未連續虧損、且最近年度財報每股淨值未低於面額者,皆須在今年年底前設立資安專責主管和至少1名資安專責人員;同年,臺灣證券交易所發布《上市上櫃公司資通安全管控指引 》,要求業者須具備7項資安防護措施:

- 防毒軟體

- 網路防火牆

- 如有郵件伺服器者,具備電子郵件過濾機制

- 入侵偵測及防禦機制

- 如有對外服務之核心資通系統者,具備應用程式防火牆

- 進階持續性威脅攻擊防禦措施

- 資通安全威脅偵測管理機制(Security Operation Center)

綜合上述國內外的資安標準與規範,一個機構若想要有良好的治理表現,必須對內檢視自身的資安管理能力是否全面,而資安主管及團隊則必須擁有積極且彈性應對資安事件的能力,也要隨時掌握全球的攻擊趨勢、法規遵循、及防禦方式等趨勢發展,幫助管理階層了解目前面臨的各項威脅來源、攻擊目標、回應機制、評估必須投入在加強回應及防禦的成本等資訊,方能長期、有效地降低損失。

量子計算對現有資安技術的挑戰

前述所有的資安管理措施,是基於「零信任架構」(Zero Trust Architecture,簡稱ZTA)概念的實踐。根據國家資通安全研究院的定義,「零信任架構」主要目的是解決現今網路環境複雜造成信任邊界不明之資安窘境,期望透過對任何資料存取皆永不信任且必須驗證的原則,達成不論在何時何地存取資料皆保證一致安全性的各種相關技術。也因此,近年許多資安產品皆著重在資料存取權控制的角度,協助業者保護資產不任意流傳。但很快的,權限設定問題伴隨著量子計算元年(Y2Q)的來臨,將面臨更大的挑戰。

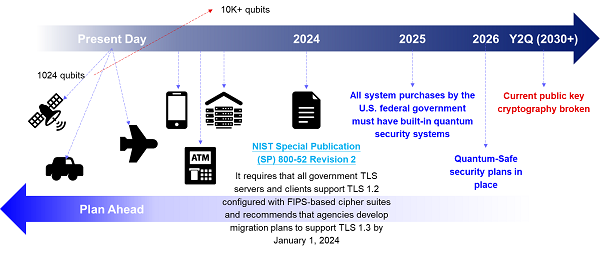

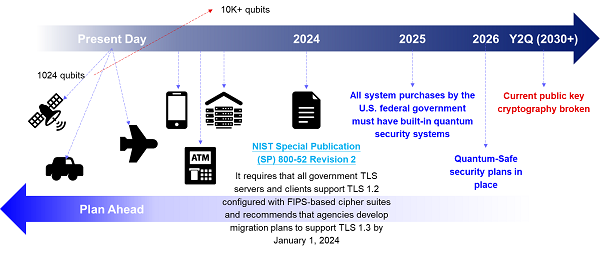

圖二 量子計算元年來臨

資料來源:作者整理繪製

據各國研究,粗估在最快5年以後,就可能研發出能破解現行公開金鑰密碼學(Public-key cryptography)的量子電腦,加重數位攻擊對一個組織的威脅風險;而後量子密碼學(Post Quantum Cryptography,簡稱PQC)就是一種繞過量子電腦的優勢去設計的加密演算法,利用代數結構特性,讓量子電腦無法發揮其強大的運算能力優勢。

美國國家標準技術研究院(National Institute of Standards and Technology,簡稱NIST)自2016年起即就PQC標準化流程向全球徵求演算法,進行適合美國標準的篩選流程,而此標準也將影響全球PQC演算法的發展。NIST於今年7月公布了第一批入選的4個PQC演算法,8月至9月間陸續公布這4個PQC演算法的標準並徵求全球專家意見,預估2024年將正式發布標準,供商品化使用。同時,今年9月,IBM Quantum、微軟與美國非營利智庫The Mitre Corporation、英國密碼公司PQShield、Google的兄弟公司SandboxAQ和加拿大滑鐵盧大學(University of Waterloo)組成了一個聯盟,共同解決PQC相關問題。

由此可見,業者若能即早開始規劃量子安全遷移策略,落實ZTA資安管理架構,便能建構應對後量子時代資安攻擊的防禦能力。以下針對如何提升平時的監控和分析資安事件能力、以及規劃並實踐量子安全遷移策略等兩個面向進行討論。

數位靶場在資安檢視與戰隊打造中的應用

除了前述的ISO/IEC 27001及包含臺灣在內的在地化資安內控相關法規外,業者可利用NIST的網路安全架構(Cybersecurity Framework,簡稱CSF),自我檢核識別(Identify)、保護(Protect)、偵測(Detect)、回應(Respond)與復原(Recover)等五大核心能力的現況,針對式地培訓內部資安團隊即時應對數位攻擊的能力,建立多重資安防禦架構。

此時,業者可採用數位靶場實戰服務(Cyber Range Service),藉由各類數位攻擊模擬情境的演練,提升業者因應網路攻擊的防護知識,培養具攻擊思維的高階資安防護技術與資安應用之整合能力,阻擋進階持續性滲透攻擊威脅。不論是自行建置數位靶場、或是租用第三方業者的靶場服務,數位靶場服務可以有效地測試內部資安防禦能力,找出可能存在的漏洞,也能用以研究新興的資安威脅和攻擊手法,讓內部資安團隊能漸進式升級防禦力和應對力。

位在臺南的微智安聯(Shield eXtreme)以成為全球資安演訓與駭客情資研究領導團隊為目標,打造數位靶場服務X-Range,提供個人與團體演訓模式,用戶可於平台上挑選方案,搭配擬真的機構網路環境、實際案例分析、評分系統及模擬企業攻防演練等機制,不只能提升業者的資安實務防禦力,也能作為大專校院的教學輔助工具,讓學生接觸實戰環境,加強實戰能力。同時,微智安聯也提供情資預警服務X-Threat,建置全球誘捕網路,透過欺敵技術建置弱點場域誘使駭客發動攻擊。由於微智安聯與多個國際資安組織已跨域合作,可進行情資交換,並透過惡意程式沙箱分析加值情資,確認情資有效性驗證,業者可搭配情資與演練等兩項服務,全方位地了解自身最易被攻擊的標的及弱點,靈活運用各項手段應對潛在與即時的攻擊。

圖三 微智安聯X-Range產品說明

資料來源:微智安聯官網

量子安全遷移的策略與措施

建構與強化基礎防禦能力之餘,為因應Y2Q的來臨,不只美國網路安全暨基礎設施安全局(Cybersecurity and Infrastructure Security Agency,簡稱CISA)提出的企業六大升級建議,亞太各國也陸續發布國家級策略,例如日本於去年4月更新了《量子未來社會願景》(The Vision of Quantum Future Society);澳洲國家量子諮詢委員會也在今年5月發表首份《國家量子戰略》(National Quantum Strategy);南韓則於今年宣布要在2035年前投約23.3億美金擴增國內量子研究人數達至少7倍,支持量子相關技術的研發。

臺灣預計5年(2021至2025)總投入量子研究相關研發經費約2.8億美金,讓臺灣在國際上繼半導體產業之後,持續在未來量子世代佔有關鍵角色。參考了IBM等國際業者近幾年「打群架」的聯盟策略,今年8月1日在池安量子(Chelpis Quantum Tech)的促成下,成立臺灣及亞洲第一個量子安全遷移中心(Quantum Safe Migration Center,簡稱QSMC),期待以民間之力,建立一個密碼生態系統,引領和推動國內及國際PQC市場的發展。

QSMC基於臺灣產學研在PQC現有的相關研究基礎上,整合各方的研發實力和產業網絡,盼提升市場上現有軟硬體、半導體和服務的安全性。QSMC已與資策會簽訂合作協議,並陸續有中研院和工研院等國家級研究機構研究員、大專校院教授、國內資安業者加入成為顧問及會員,目前以「抗量子硬體」、「通過形式化驗證的PQC軟體」、及「新型態PQC組件」等三大研究藍圖為主,使PQC研發成果能夠迅速商業化,集各會員之力,順著「掃描、佈署、持續追蹤」的流程,透過QSMC在海外的合作夥伴,逐步協助國內外各個產業完成量子安全遷移。

圖四 2023年10月馬來西亞數位暨通訊部(KKD)轄下國家網路安全專家機構CyberSecurity Malaysia訪問QSMC及其產學研合作夥伴,交流雙邊國家級量子安全遷移策略進度

資料來源:QSMC合作夥伴聯訊資安整合(SatisGuard)

包含數位靶場在內,市場上已有諸多測試自身基礎資安防禦能力及後量子安全能力的產品,對資安業者而言,量子安全遷移工作將提升現有資安產品的量子抵禦(quantum-resilent)能耐,利於長期永續的銷售策略;對各個機構及產業而言,越早開始關注後量子安全議題,透過各種資安放與能力的檢測與組織內及不同產業生態圈內的量子安全遷移策略規劃,輔以ZTA的架構基礎,則有助於公司治理的優化,保護公司資產及商譽。

資料來源:

- M-Trends 2023 Report。

- 新創公司訪談:池安量子(Chelpis Quantum Tech)、微智安聯(Shield eXtreme),聯訊資安(SatisGuard)。

- 黃彥棻,2023年1月16日,《【2023資安趨勢5:CISO】有獲利的公司,年底前都要設立資安長》,iThome。

- 羅正漢,2019年9月26日,《【快速認識NIST網路安全框架】從五大構面評估企業資安防禦現況與目標》,iThome。

- 姚荏富,科技大觀園,《是否有密碼之盾能夠擋住量子電腦之矛?後量子密碼學的前世今生——匯智安全科技陳君明董事長專訪》,2021年9月30日。

- Tristan Greene,Cointelegraph,《IBM, Microsoft, others form post-quantum cryptography coalition》,2023年9月27日。

- Matthew Dobbs、Itzik Kotler,2023年1月24日,《Everyone Wants to Build a Cyber Range: Should You》,Security Intelligence,IBM Security。

- 新南向科研合作專網,《澳洲首次發表《國家量子戰略》》,2023年5月12日。

- Matt Swayne,2023年6月29日,《South Korea To Invest $2.33 Billion In Quantum By 2035》,The Quantum Insider。

- The Government of Japan,2022年5月31日,《Touching the Cutting Edge of Quantum Technology in the Homeland of the Superconducting Qubit》。

- 史書宏、黃紫緹,2023年8月22日,《抵禦量子電腦攻擊 池安量子致力打造數位安全未來》,台灣英文新聞。